Uno degli attacchi hacker più riusciti di questi ultimi tempi è dovuto al furto di una sola password.

Certo che scoprire che tutto è stato causato da una sola password non solo fa rabbia ma fa salire, o almeno dovrebbe far salire la preoccupazione.

Sì, avete capito bene, una sola password ha messo in crisi la fornitura di petrolio di mezza America.

Storia di un disastro annunciato.

Ma analizziamo quanto successo alla multinazionale statunitense cercando di coglierne un insegnamento.

L'attacco ransomware subito da Colonial Pipeline parte all'inizio di maggio ad opera del gruppo criminale DarkSide. Come detto è stato possibile accedere alla rete aziendale tramite una VPN utilizzata dai dipendenti per accedere al sistema aziendale da remoto, per mezzo una password acquistata sul Dark Web. Sappiamo infatti che in vendita sul Dark web ci sono i dati, comprese le username e password, di milioni di utenti.

L’account VPN in questione, al momento dell’attacco, non era utilizzato ma era rimasto attivo. La password, trovata sul Dark web, era stata hackerata in precedenza ed utilizzata anche per altri account. Inoltre l'accesso non richiedeva autenticazione a due fattori.

Non è di certo il primo caso del genere (né sarà l'ultimo). Tuttavia la notizia ha fatto rapidamente il giro del mondo, riaprendo discussione sulla sicurezza informatica e sugli strumenti necessari per poterla garantire.

Di fatto gli hacker si sono trovati la strada già aperta e, una volta individuato l’account, è stato facilissimo entrare nel sistema.

Quindi un attacco estremamente facile. Ma come hanno fatto ad entrare in possesso di tali dati? La società di cybersecurity ingaggiata da Colonial Pipeline non sa dare una spiegazione. "Non risulta nessuna evidenza di attività degli hacker prima del 29 aprile", spiega Charles Carmakal di Mandiant. Sembra dunque siano andati a colpo sicuro.

La password trovata nel dark web è stata probabilmente utilizzata per altri servizi, quindi è bastata una semplice associazione con un username di un dipendente per scoprire le credenziali di login della VPN.

Quale lezione possiamo ricavarne?

Da ulteriori indiscrezioni emerse sembra che tutto si sia generato da una email compromessa.

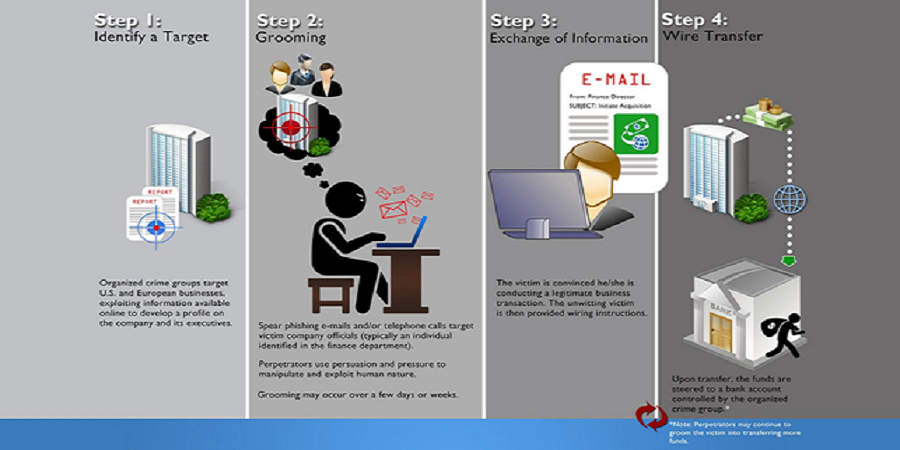

Time line di un attacco BEC (Business Email Compromise)

Da questa lezione potremmo certamente trarne molti benefici. Se vorrai continuare a leggere la ricostruzione di quanto accaduto, potremmo anche imparare a verificare che tutto questo non accada alla nostra azienda.

Per prima cosa come è stato possibile attaccare una azienda del genere che - probabilmente - ha sistemi di sicurezza informatica elevati? Sembra che sia stata violata una email e rubata la password.

Cosa significa che una email è stata compromessa?

Per email compromessa si intende un indirizzo email, di norma associato ad una password, che è stato oggetto di furto (data breach) da una applicazione, portale o sito.

Per capire meglio facciamo un esempio.

Mi registro ad un ecommerce di una azienda. Per fare ciò, per creare un account, utilizzo un indirizzo email ed una password.

E qui possiamo incontrare il primo grave errore o imprudenza: spesso vengono utilizzate le email aziendali.

Il sito a sua volta deve memorizzare queste informazioni per riconoscermi quando vorrò entrare una seconda volta. A questo punto, se il sito subisce un attacco e le informazioni non sono adeguatamente protette, gli autori si impossessano delle credenziali e, con tutta probabilità, finiranno in vendita sul dark web, a disposizione di tutti i criminali che vorranno utilizzarle.

Devi sapere che è possibile tramite analisi di informazioni in rete, nel dark web ma anche in quello che conosciamo come clear web, la parte di internet che tutti conosciamo, rilevare ed identificare vulnerabilità e minacce.

A questo punto si concretizza il pericolo!

Attraverso attività di social engineering, i cybercriminali posso tentare accesso ai sistemi aziendali utilizzando proprio quella mail con la relativa password. Contando anche sul fatto, seconda grave imprudenza, che la stessa password viene spesso utilizzata per diversi account.

Cosa imparare da questa lezione e cosa fare. Subito.

Le evidenze importanti sulle quali fare una riflessione:

- Le email compromesse sono molte

- Spesso presentano password in chiaro

- Le password in chiaro evidenziano che mancano le policy di gestione delle stesse

- Le password vengono usate spesso per più di un account

- La presenza di informazioni riservate di alcuni dipendenti può essere un segnale di "attenzione" da parte di criminal hacker.

- Le VPN non avevano un accesso protetto con un secondo fattore di autenticazione.

Cosa fare ora? Prevenzione: analisi, rilevamento minacce, risposta!

Se sei curioso di sapere come si svolge una analisi delle email compromesse e quali informazioni si possono raccogliere facilmente da web e social, riporto di seguito l’analisi di Marco Govoni, specialista ICT, Telecomunicazioni e CyberSecurity, relativa proprio al caso Colonial Pipeline.

Se poi vuoi sapere se le tue email sono state compromesse, ci sono diversi servizi in grado di scoprire se, in vendita sul Dark Web ci sono le tue credenziali o altri dati riferibili alla tua azienda.

Se vuoi fare una verifica o sei in cerca di soluzioni di rilevamento delle minacce e di risposta, puoi contattarci, saremo lieti di aiutarti e farti conoscere le nostre soluzioni di protezione.

Esercizio: analizziamo il caso Colonial Pipeline.

Articolo originale di Marco Govoni su Linkedin

Proviamo a ricostruire un possibile scenario per capire, grazie ad una analisi delle email compromesse, quali informazioni si possono raccogliere.

Disclaimer. Queste sono attività di intelligence in ambito OSINT, ovvero utilizzando esclusivamente informazioni pubbliche o semi-pubbliche (dark web), quindi legali da un punto di vista formale e che non "toccano" in alcun modo la potenziale vittima. Come tutte le attività in ambito OSINT, i dati recuperati vanno prima verificati.

Partiamo dal dominio della Colonial Pipeline, facilmente verificabile dal profilo Twitter:

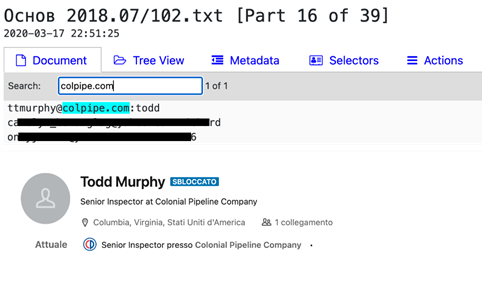

A questo punto possiamo iniziare la ricerca di eventuali email - o altre informazioni - relative al dominio colpipe.com che si trovano sul Dark Web. Esistono vari servizi e modalità per effettuare questa attività, io per le mie ricerche ed i miei clienti, ne utilizzo uno professionale che permette di cercare all'interno di archivi depositati nel dark web.

Segnalo che alla data in cui scrivo, il sito colpipe.com non è raggiungibile (perlomeno dall'Italia): sembra infatti che un Web Application Firewall - ovvero un sistema per proteggere le applicazioni web - blocchi gli accessi:

Il messaggio che appare provando a collegarsi con un browser a www.colpipe.com

Analizziamo ora il dominio colpipe.com, cecando sul motore di ricerca quante volte questo dominio è presente nel dark web e quali tipologie di file lo contengono. Questo il risultato:

Report del dominio colpipe.com

Da questa prima analisi notiamo due cose:

Tra Febbraio e Marzo del 2021 (i puntini "blu") c'è stato un numero elevato di informazioni pubblicate afferenti a data leak. Questo è un primo indicatore di come ci sia qualcuno che sta "puntando gli occhi" su questo dominio....

La maggior parte delle sorgenti, dove è contenuto il dominio oggetto di analisi, provengono da data leak. Questo è proprio l'esempio che facevo prima: significa che ci sono indirizzi email (o altre informazioni) relative al dominio colpipe.com che sono state rubate da altri siti e/o applicazioni.

Andiamo più nel dettaglio. Premesso che il numero di database sui quali è presente il dominio sono veramente tanti, faremo una analisi solo su un piccolo campione di essi: l'obiettivo è dimostrare come - utilizzando informazioni presenti in rete - e svolgendo alcune attività di analisi (intelligence) sia possibile preparare un attacco.

Quanto riportato in questo esempio può essere svolto da un criminal hacker su qualsiasi dominio: l'unica soluzione è quella di anticiparlo, cercando di capire prima quali informazioni della tua azienda sono esposte e di conseguenza mettere in sicurezza il proprio perimetro. Cosa che Colonial Pipeline non ha fatto.

Cosa si può trovare in rete su Colonial Pipeline (estratto).

Utilizzo per questa analisi un motore di ricerca professionale per archivi di data leak e LinkedIn per correlare le informazioni alle persone. Partiamo.

Fonte: LinkedIn Sales Navigator

Colonial Pipeline è presente su LinkedIn, con 855 dipendenti: questo può aiutare ad identificare l'appartenenza di email compromesse con le persone e di conseguenza svolgere attività di social engineering più approfondite (cosa che non faremo).

Primo esempio. Prima Email compromessa.

Data base combo email+password

In questo database troviamo un indirizzo email a dominio colpipe.com ed una corrispondenza su LinkedIn. Notate che la password è in chiaro. L'indirizzo email potrebbe però non corrispondere a Todd Murphy, in considerazione della doppia 't' iniziale.

Ricordiamoci che queste informazioni vanno sempre verificate ma... i criminali informatici hanno una vantaggio che le vittime non hanno: il tempo.

Secondo esempio. Informazioni sul personale.

Data base US Business Excecutive

In questo caso il data base - sempre figlio di data leak da altre applicazioni - contiene informazioni sulle persone. Qui ne vedete un estratto: oltre ad email e funzione lavorativa, in alcuni casi si trova la fascia di stipendio, il nome del superiore diretto, numero di previdenza sociale ed altro.

Terzo esempio. Altre Email compromesse.

Un secondo archivio contenente combo email+pasword

Giusto a titolo di esempio, sono 42 i database disponibili che contengono informazioni sul dominio colpipe.com. Questo è un altro esempio. Anche in questo caso la password è in chiaro e mette in evidenza come non ci sia nessuna policy di gestione e creazione delle stesse....

Quarto esempio. Tracciamento attività.

Questo data base è interessante perché viene costruito principalmente con attività di spam: ovvero grazie all'invio massiccio di email, quando un utente clicca sul link, vengono raccolte alcune informazioni. In questo caso, possiamo sapere l'IP dal quale Billy ha cliccato sulla email.

Cosa hanno quindi fatto i criminal hacker?

Come abbiamo visto da questi esempi, molte sono le informazioni soprattutto relative ad email compromesse, che si possono trovare in rete.

Come dicevo all'inizio, non sappiamo esattamente come siano andate le cose nel caso specifico di Colonial Pipeline, ma da quanto è emerso nelle ultime ore i criminali informatici avrebbero cercato - molto probabilmente tramite attività di scan della rete - un accesso esterno alla rete aziendale.

E lo hanno trovato. Una VPN. In particolare, un VPN non più utilizzata, quindi in disuso, ma per errore non dismessa.

Quante volte nelle aziende ci sono servizi che non vengono più utilizzati ma rimangono lì, attivi, perché dismetterli richiede tempo?

Hanno quindi tentato l'accesso a questa VPN utilizzando le credenziali disponibili nei vari data base che abbiamo appena visto, magari combinando queste informazioni con altre a disposizione.

Il risultato è stato evidente. Ci sono riusciti.

Gli hacker frugano nella spazzatura

I documenti che finiscono nella spazzatura contengono molte informazioni che possono mettere a rischio la sicurezza delle aziende. Come devono essere distrutti senza correre rischi? Articolo originale su Informatore Informatico Nel materiale cartaceo che le aziende gettano nella spazzatura ci sono molte informazioni utili per un cyber criminale che volesse organizzare un attacco ad una azienda, ad esempio utilizzando tecniche di ingegneria sociale. Questo contrasta con la visione, magari un po' romantica, ma diffusa e consolidata, che abbiamo dei pirati informatici, ma in realtà frugare nella spazzatura è quello che...

Scritto da:

3 mil di euro di sanzione ad Iren per mancanza del consenso

Non possono essere utilizzate liste a fini marketing provenienti da altri titolari. ll consenso va acquisito per ciascun passaggio dei dati tra più titolari. Il Garante Privacy interviene di nuovo sanzionado IREN MERCATO SPA, società del mercato energretico, per non aver correttamente raccolto il consenso per attività di marketing. La società avrebbe errato nell’uso di dati personali raccolti da terzi (c.d. list broker), i quali hanno venduto liste di contatti alla società. Quest'ultima li ha utilizzati per comunicazioni di marketing ma senza i necessari...

Scritto da: Luigi Duraccio

La storia vera di una impresa sopravvissuta al ransomware

Come sopravvivere ad un attacco ransomware: la storia vera di una impresa colpita da un virus. Una azienda racconta di aver ricevuto, in risposta a un’inserzione per un posto di lavoro, un file infetto e di aver evitato per poco la catastrofe. Non è una storia recente ma, in questo momento, può essere un utile case history. Il numero di attacchi ransomware sta aumentando in tutto il mondo e il nostro paese è ai primi posti per violazioni subite: c'è poco da stare sereni. E' il titolare...

Scritto da: Luigi Duraccio

Dalla Commissione EU le nuove clausole contrattuali standard

Adottate le nuove clausole contrattuali standard per regolare, in linea col GDPR, il trasferimento dei dati verso Paesi Terzi ed i rapporti tra titolare e responsabile del trattamento. La Commissione Europea, il 4 giugno 2021, ha approvato le clausole contrattuali standard che regoleranno i contratti di outsourcing e quelle che andranno a regolare il trasferimento di dati verso Paesi Terzi. Due sono quindi gli schemi elaborati dalla Commissione Europea: la gestione del rapporto tra titolare e responsabile del trattamento; le regole per i trasferimenti di dati personali verso Paesi Terzi, fuori dall'Unione Europea. Questo intervento era...

Scritto da: Luigi Duraccio

Ransomware, le aziende colpite una volta subiscono anche il secondo attacco

Gli attacchi ransomware sono in aumento in tutto il mondo e l'Italia guida questa poco edificante classifica. I criminali informatici adottano tattiche sempre più sofisticate e mirano sempre più precisamente i bersagli più semplici e per questo più vulnerabili. E chi decide di pagare poi subisce anche un secondo attacco! Anche l'FBI riporta di un aumento del 225% delle perdite totali da ransomware solo negli Stati Uniti nel 2020. Secondo Cybersecurity Ventures, le aziende sono sotto attacco ogni 11 secondi, in...

Scritto da:

“Quando si rompe aggiustalo”, il modello “Break-Fix” o “a chiamata” è superato. Quali sono i vantaggi del modello MSP

Il modello break-fix non è solo obsoleto ed anacronistico e lontano da un approccio professionale, ma è anche molto costoso. Fonte: Informatore Informatico Autore: Luigi Duraccio “Quando si rompe, aggiustalo”. Il modello break-fix o a chiamata, in estrema sintesi, funziona così. Questo modello è ancora oggi il più diffuso ed utilizzato ma, chi lavora con un approccio professionale nel campo dei servizi di sicurezza evoluti, sa che il break-fix è un modello superato, inefficiente e, al contrario di quanto si possa pensare,...

Scritto da: Luigi Duraccio

Sicurezza informatica, perché conviene affidarla ad un servizio esterno.

I vantaggi di affidarsi ad un servizio esterno non si limitano alla riduzione dei costi, significa gestire la cyber security con tutti quei servizi che molte PMI non riescono a gestire da sole. Fonte: Informatore Informatico Autore: Luigi Duraccio Le minacce dal crimine informatico sono in costante aumento! La trasformazione digitale che ha interessato tutte le imprese in questo ultimo anno e mezzo ha rappresentato, e continua a rappresentare, una grande opportunità di incrementare i profitti illeciti da parte del crimine informatico. E...

Scritto da: Luigi Duraccio

Sono partiti i controlli attivi sul consenso ai cookie. Le regole del Garante francese ti riguardano?

Il Garante Francese inizia i controlli su siti e app per verificare il rispetto delle norme sul consenso ai cookie. Dal 31 marzo, l'Autorità francese per la protezione dei dati (CNIL) ha iniziato a controllare attivamente che siti e app rispettino le linee guida sul consenso ai cookie. Ecco un breve elenco di 5 requisiti da verificare sul tuo sito e capire se questi controlli ti riguardano. Questi nuovi requisiti ti riguardano? Per prima cosa capiamo chi deve adeguarsi ai requisiti richiesti dal Garante...

Scritto da: Luigi Duraccio

RockYou2021, 8,4 miliardi di password on line.

Pubblicata su forum di hacking una gigantesca lista di password, la più grande della storia. Il sito di informazione cybernews.com ha riportato la notizia: la più grande lista di password di tutti i tempi è stata pubblicata su uno dei più popolari forum dedicati all’hacking. Si tratta di un file di oltre 100GB con più di 8,4 miliardi di password. Se si pensa che gli utenti collegati on line sono circa 4,7 miliardi la lista potrebbe includere le password di diversi account di quasi...

Scritto da: Luigi DuraccioMartinelli S.r.l. Via Circonvallazione N/E, 98 - 41049 Sassuolo (MO) | Tel: 0536 868611 Fax: 0536 868618 | info@martinelli.it

P.Iva 02262430362 - C.F. 01413050350 - Iscriz. registro Imprese di Modena 01413050350 - Capitale Sociale 350.000 i.v.