Aggiornare software e dispositivi è una buona prassi di sicurezza, non una perdita di tempo. Ecco perché è importante intervenire. Vi spiego come farlo senza perdere tempo!

Gli aggiornamenti non si limitano solo a fornire nuove funzionalità e correggere bug, ma eliminano anche le vulnerabilità relative alla sicurezza sfruttate dai criminali informatici. Ecco perché la gestione delle patch è essenziale per la sicurezza aziendale.

Tuttavia, alcuni dipendenti sono riluttanti ad aggiornare i dispositivi aziendali e lasciano che all’interno della rete aziendale ci siano computer, laptop e smartphone vulnerabili.

Secondo un sondaggio di Kaspersky, quasi la metà dei dipendenti di PMI non aggiorna regolarmente i propri dispositivi ed i software in uso: proprio quella tipologia di aziende più vulnerabile agli attacchi informatici!

Quindi, nonostante gli aggiornamenti migliorino le funzionalità e la sicurezza dei software e dei sistemi, ci sono ancora molte resistenze e gli avvertimenti ad aggiornare vengono costantemente ignorati.

Gli aggiornamenti dei software vengono distribuiti dopo test di sicurezza alla ricerca di falle nei sistemi che potrebbero essere sfruttare dai criminali. Gli aggiornamenti dei software e delle applicazioni non servono quindi ad avere nuove funzionalità ma hanno l’importante funzione di mantenere elevato il livello di sicurezza.

Installare le versioni aggiornate dei software non è solo una buona prassi necessaria ai fini della sicurezza ma si rivela necessaria per ottenere, a lungo termine, un vantaggio economico!

Perché non aggiorniamo.

Secondo una ricerca, “Pain in the neck”, gli italiani non aggiornano i loro dispositivi per i seguenti motivi:

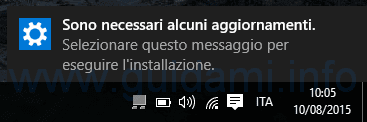

1. perché la notifica arriva durante le ore di lavoro (35%)

2. perché l’utente in quel momento sta utilizzando il dispositivo per un’attività che non vuole interrompere (26%)

3. perché non intende chiudere le applicazioni aperte (23%).

In totale, il 62% degli intervistati ritiene che rimandare o non procedere con l’installazione degli aggiornamenti non costituisca un problema per la sicurezza.

Molti degli intervistati ammette quindi di aver ritardato o ignorato gli aggiornamenti, mettendo così in grave rischio tutta l’azienda. Inoltre gran parte dei dipendenti concorda sul fatto che imparare a utilizzare nuove versioni di software sia una perdita di tempo che potrebbe essere speso per lavorare.

E’ vero, anche se gli aggiornamenti vengono scaricati senza impedire il lavoro, per applicarli è necessario riavviare il PC. Naturalmente ci sono delle questioni di lavoro che non si possono o è difficile rimandare. Ovviamente la richiesta di riavvio arriva sempre nei momenti peggiori: mentre si sta scrivendo una lunga e-mail o mentre si sta completando un preventivo importante o stiamo registrando in contabilità. Tuttavia il riavvio può essere gestito e pianificato in momenti o modalità in cui non disturba le normali attività; ciò nonostante spesso si decide, deliberatamente, di non applicare gli aggiornamenti.

I dipendenti temono quindi che il tempo speso per aggiornare i dispositivi possa influire sulla loro produttività.

Consigli utili per istallare gli aggiornamenti

#1. Gli aggiornamenti possono essere scaricati fuori orario di lavoro, sfruttando la tecnologia, “wake-on-LAN”, che consente di attivare i terminali da remoto. Se ne potrebbe occupare il servizio di supporto tecnico esterno oppure il servizio IT interno.

#2. Altro suggerimento. Pianificare gli aggiornamenti per gruppi e procedendo in turni diversi. L’operatività aziendale ne risentirebbe in maniera minima ed il suopporto IT potrebbe supportare tutti in caso di necessità.

#3 Gli aggiornamenti possono infine essere pianificati, ad esempio verso la fine della giornata lavorativa. In questo modo verranno scaricati quando i PC sono ancora accesi ma l’attività lavorativa è in genere ridotta.

Purtroppo, a causa del crescente desiderio dei criminali informatici di raccogliere informazioni a proprio vantaggio, le minacce sono in continua evoluzione, le tecniche di hacking diventano sempre più sofisticate e le aziende dovrebbero essere più consapevoli delle minacce e delle violazioni che sfruttano le vulnerabilità di sistemi non aggiornati.

Con il giusto approccio e le tecnologie moderne, le organizzazioni possono adottare dei piani per ridurre questi rischi, senza dover impiegare risorse sproporzionate.

E’ importante quindi adottare un approccio c.d. di “Security by design”.

Non è solo importante istallare gli aggiornamenti ma progettare sistemi di protezione e pianificare le attività di manutenzione. Per fare ciò si rende necessaria anche una pianificazione delle attività di informazione e formazione aziendale, a tutti i livelli, sul giusto approccio alla sicurezza delle informazioni. La formazione, dunque, non deve rivolgersi solo ai dipendenti, ma deve sensibilizzare anche i vertici aziendali per insegnare loro a considerare il budget di cybersecurity come un investimento strategico

La formazione è infatti lo strumento principe per informare tutti gli attori nell’ambito aziendale dell’importanza di aggiornare tempestivamente i dispositivi e dei rischi a cui sono esposti i loro dati e le risorse aziendali nel caso in cui i criminali informatici riuscissero a sfruttare vulnerabilità senza patch. E' la strategia per limitare al minimo il potenziale impatto negativo dell'anello debole della catena, l'essere umano!

Lasciare che un dipendente possa fare qualcosa di sbagliato o pericoloso - come ad esempio rendere accessibile un documento ai cyber criminali perché condiviso su app di messaggistica o perché ha utilizzato una comunicazione non protetta – prima di rendersi conto di quanto possano essere gravi le conseguenze di un attacco informatico è un errore dalle conseguenze catastrofiche.

La Privacy nel Protocollo anti Covid-19

Protocollo di regolamentazione per il contrasto e il contenimento della diffusione del virus COVID 19 negli ambienti di lavoro è stato realizzato per agevolare gli enti e le imprese nell’adozione di protocolli di sicurezza anti-contagio, ma contiene importanti disposizioni anche in materia di privacy. Non tutti se ne sono accorti o hanno dato la giusto valore alle indicazioni del documento che, oltre alle disposizioni per mettersi in regola con le misure anti Covid-19, contiene importanti indicazioni e disposizioni in materia di...

Scritto da: Luigi Duraccio

Le persone non cambiano le password neanche dopo una violazione informatica

Incredibile! Solo un terzo degli utenti ha cambiato la propria password a seguito di una violazione dei dati. Quasi tutti con password più deboli o ricilando gli stessi caratteri delle password violate! Fonte: Informatore Informatico. E' il risultato di un recente studio pubblicato da accademici del Security and Privacy Institute (CyLab) della Carnegie Mellon University. Lo studio, presentato all'inizio di questo mese al seminario IEEE 2020 sulla tecnologia e la protezione dei consumatori, non si basava sui dati di indagine o sondaggio, ma sull'effettivo traffico...

Scritto da: Luigi Duraccio

Fuckunicorn, l'app che si finge Immnuni

“Immuni” fa il suo esordio sugli store di Apple e Google, e subito una campagna malevola prova a sfruttare questo evento, ma la password si trova nei log di rete. Lo comunica Agid-Cert, la struttura del governo che si occupa di cybersicurezza. Grazie alla condivisione del sample da parte del ricercatore @JAMESWT_MHT, il CERT-AgID ha avuto evidenza della campagna di hacking che è stata diffusa per diffondere il ransomware denominato “FuckUnicorn”. Sffruttando la notizia del rilascio del codice dell’App Immuni, i criminali hanno creato un dominio ad arte per ospitare il...

Scritto da: Luigi Duraccio

Simulato attacco phishing in azienda: quasi 4 dipendenti su 10 abboccano!

Campagna di GitLab che ha testato i propri collaboratori in remoto (remote-working) con una campagna di auto-phishing. L’obiettivo di ottenere le credenziali di accesso dei dipendenti è stato centrato in pieno. Una premessa è doverosa e tanto per essere chiari: il business del phishing è nell’ordine di miliardi di dollari amercani ogni anno. L'attuale situazione di pandemia ha incoraggiato, a volte costretto, le aziende ad estendere il proprio ecosistema ben oltre le mura dell'azienda con il c.d. "remote working". La prima conseguenza diretta è che il lavoratore diventa...

Scritto da: Luigi Duraccio

GDPR a due anni dalla introduzione: a che punto siamo?

Dal 25 maggio 2018 sono passati due anni e, come previsto al momento della entrata in vigore del nuovo regolamento, è giunto il momento del primo tagliando. Giunti a questo punto era prevista una revisione della normativa ed era attesa la presentazione di proposte di semplificazioni per PMI ed enti no profit. Per gli sviluppi attendiamo ma, in questa sede, vorremmo fare un breve bilancio. Tra chiaro scuri, e con opportuni distinguo, il trend sembrerebbe positivo; da diversi sondaggi sembra si possano...

Scritto da: Luigi Duraccio

Accesso ai finanziamenti e contributi a fondo perduto, sanificazione, privacy.

Molti gli aspetti critici. Attenzione a fare le cose per bene o potrebbe arrivare una batosta! Oggi era in programma un post con contenuto e tenore diversi, ma, gli ultimi sviluppi della fase 2, mi hanno fatto cambiare programma. Questo articolo può essere considerato come una comunicazione di servizio, un alert per mettere tutti in guardia sulle procedure e sulle modalità con cui ci apprestiamo ad affrontare la fase 2, la cosidetta "ripartenza". La normativa e le circolari, commenti, chiarimenti, interventi, ecc. hanno già...

Scritto da: Luigi Duraccio

Perchè, probabilmente, tue PEC non valgono niente

La "conservazione a norma" delle PEC è un aspetto quasi sconosciuto ma di rilevanza fondamentale. Se non conservate a norma, non hanno alcun valore! Molto probabilmente, per conservare le tue PEC stai utilizzando uno dei seguenti tre modi: 1. Nel computer o nel server. 2. Sono salvate nei server del gestore di posta, il tuo fornitore del servizio (es. Aruba). 3. Sono stampate su carta e conservate in archivio insieme a tutti gli altri documenti rilevanti. Se rientri in una di queste categorie ti devo...

Scritto da: Luigi Duraccio

Covid-19 e trattamento dei dati. Le 10 cose da fare

Relativamente alla protezione dei dati, introdurre azioni di prevenzione significa introdurre un nuovo trattamento. Questo porta numerosi problemi, operativi e concreti, sollevati dalla rilevazione della temperatura all'ingresso in azienda su dipendenti e clienti. Sono numerose le richieste di chiarimenti che pervengono al Garante in merito al trattamento di dati in periodo di coronavirus; e sono molte le informazioni, in rete e non, a chiarimento degli aspetti problematici sollevati dalla questione della rilevazione della temperatura. Ma è difficile capire bene come comportarsi, soprattutto per il...

Scritto da: Luigi Duraccio

Covid-19: l'esca perfetta per il phishing

I criminali del web non si fanno scrupoli ad approfittare del rischio di epidemia in corso per architettare nuove ed insidiose frodi informatiche. Mentre siamo tutti confinati in casa nel tentativo di limitare la diffusione del corona virus, gli spammer e i phisher (il phishing è un tipo di frode informatica), sono in piena attività. Approfittano della richiesta di informazioni sulla pandemia, dell’allarme sociale, della scarsa dimestichezza degli utenti con gli strumenti informatici, per moltiplicare i loro attacchi. Nelle ultime settimane più di...

Scritto da: Luigi DuraccioMartinelli S.r.l. Via Circonvallazione N/E, 98 - 41049 Sassuolo (MO) | Tel: 0536 868611 Fax: 0536 868618 | info@martinelli.it

P.Iva 02262430362 - C.F. 01413050350 - Iscriz. registro Imprese di Modena 01413050350 - Capitale Sociale 350.000 i.v.